rep+

rep+ 是一個強大的 Chrome DevTools 擴展程序,可將 Burp Suite Repeater 功能直接帶入您的瀏覽器,從而無需代理設置即可進行 HTTP 請求測試、安全分析和 AI 驅動的攻擊建議。

https://chromewebstore.google.com/detail/rep+/dhildnnjbegaggknfkagdpnballiepfm?ref=producthunt&utm_source=aipure

產品資訊

更新時間:2026年01月09日

什麼是 rep+

rep+ 是一個 Chrome DevTools 擴展程序,專為需要測試和分析 HTTP 請求的開發人員、安全研究人員和漏洞賞金獵人而設計。它在 Chrome 中原生提供類似於 Burp Suite Repeater 的功能,無需複雜的代理配置。該擴展程序提供了一套全面的工具,用於捕獲、修改和重放 HTTP 請求,同時整合了 AI 驅動的分析和自動安全測試等高級功能。

rep+ 的主要功能

rep+ 是一款強大的 Chrome 開發者工具擴充功能,可將 Burp Suite Repeater 的功能直接引入瀏覽器,讓使用者無需設定代理即可捕獲、修改和重播 HTTP 請求。它提供全面的功能,包括請求過濾、響應分析、機密檢測、AI 驅動的安全分析和自動攻擊功能,使其成為安全測試和 API 調試的必備工具。

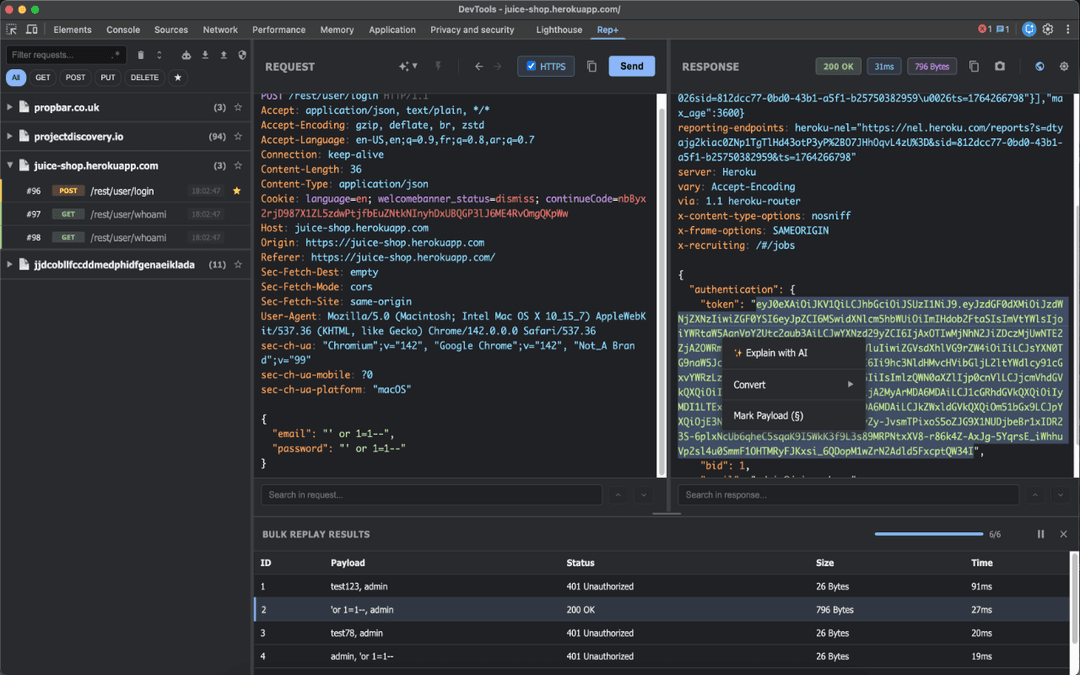

請求捕獲和修改: 從任何選項卡捕獲 HTTP 請求,並修改方法、標頭或正文內容,而無需代理配置

進階安全分析: 使用高覆蓋率的 Kingfisher 規則自動檢測機密、端點和參數,並進行風險分類和置信度評分

AI 驅動的測試: 透過 API 整合或透過 Ollama 的本地 LLM 利用 AI 進行請求解釋和攻擊建議

內建自動攻擊: 運行各種攻擊模式,包括狙擊手、衝撞、乾草叉和集群炸彈,以進行全面的安全測試

rep+ 的使用案例

安全研究: 漏洞賞金獵人和安全研究人員可以有效地測試應用程式的漏洞並分析 HTTP 請求

API 開發: 開發人員可以在開發過程中調試、測試和分析 API 端點,並獲得即時回饋

滲透測試: 安全專業人員可以使用自動攻擊功能和 AI 建議的方法進行徹底的滲透測試

優點

原生瀏覽器整合,無需代理設定

全面的功能集,結合了手動和自動測試功能

本地資料儲存,沒有追蹤或分析

缺點

僅限於 Chrome 瀏覽器環境

需要技術知識才能充分利用功能

某些 AI 功能需要外部 API 金鑰或本地 LLM 設定

如何使用 rep+

安裝擴展程序: 從 Chrome Web Store 安裝 rep+,將其添加到您的 Chrome 瀏覽器

打開 Chrome DevTools: 按 F12 或右鍵單擊並選擇“檢查”來打開 Chrome DevTools

導航到 rep+ 面板: 安裝後,前往 Chrome DevTools 中的 rep+ 面板

捕獲請求: 該擴展程序將自動捕獲任何打開的選項卡中的 HTTP 請求,而無需代理設置

修改和重放請求: 通過修改方法、標頭或正文內容來編輯捕獲的請求,並重放它們以測試響應

使用搜索和過濾器: 使用內置的分組、過濾和搜索功能來組織和查找特定的請求,使用文本或正則表達式

分析響應: 以多種格式檢查響應,並使用語法突出顯示和行號來進行更好的分析

運行自動攻擊: 利用內置的攻擊模式(狙擊手、撞錘、音叉、集束炸彈)進行安全測試

啟用 AI 功能: 如果使用 AI 功能,請配置 API 訪問或通過 Ollama 設置本地 LLM,以獲取請求解釋和攻擊建議

導出發現結果: 將發現的端點、參數和密碼導出為 CSV 或 Postman 格式,以進行進一步分析

rep+ 常見問題

rep+ 是一個 Chrome DevTools 擴充功能,允許使用者直接在其瀏覽器中捕獲、修改和重播 HTTP 請求。它將 Burp Suite Repeater 的功能帶到 Chrome,而無需代理設定,使其對開發人員、安全研究人員和漏洞賞金獵人非常有用。